Какие приложения используются? Все ли они разрешены? Какие серверы являются источниками трафика? Какие интерфейсы/маршрутизаторы наиболее загружены? Какие приложения генерируют больше всего трафика? Правильно ли маршрутизируется собственный и транзитный трафик? Откуда и куда уходит трафик?

Sycope FlowControl - это быстрый ответ на эти ключевые вопросы

Сетевые инженеры во всем мире сталкиваются с аналогичной задачей. Их деятельность, связанная с улучшением производительности сети, становится все более важной для успеха многих бизнес-проектов. Каждый свой день они начинают с обеспечения безопасности и удобства использования сети. У них есть знания и опыт, а Sycope обеспечивает им дополнительную видимость сетевого трафика, который они отслеживают.

Видимость, потому что мы заботимся

SycopeFlow Control - создан инженерами для инженеров так, чтобы предоставлять только необходимую информацию. Одного дня внедрения достаточно, чтобы получить доступ к необходимой информации. Ключевые показатели эффективности и правила безопасности доступны сразу же, как только будут получены первые данные. Более того, благодаря FlowControl сокращается время, необходимое для анализа огромного объема данных. Время, потраченное нашими инженерами на анализ инфраструктуры многочисленных организаций, привело к созданию готовых к использованию сценариев и расширенных представлений, таких как таблицы, диаграммы или показатели, представленные в удобной для прочтения форме. Они практичны, просты в использовании и позволяют быстро анализировать сетевые проблемы.

Ключевые особенности решения FlowControl:

- Гибкие инструменты для анализа с использованием механизмов больших данных, например, Google;

- Обнаружение инцидентов, нарушений политики безопасности, DDoS-атак, нежелательной коммуникации;

- Визуализация сетевых подключений, геолокации;

- Идентификация приложений и хостов, ответственных за загрузку сети;

- Высокая эффективность (250 000 потоков в минуту) и скорость работы;

- Проверка работы политик QoS;

- Обнаружение и нейтрализация DDoS-атак;

- Анализ связи на уровне одного сетевого порта;

- Проверка и анализ сегментации сети L3;

- Простота установки и настройки - инсталяция вместе с базовой конфигурацией отправки flowзанимает один день;

- Мониторинг анализа трансляции сетевых адресов (NAT) трафика - с использованием информации о трансляции и статистики NetFlow;

- Анализ кибер-угроз с помощью Cyber ThreatIntelligence (CTI) - помогает расставить приоритеты в огромном объеме информации о безопасности, с которой сегодня сталкиваются организации.

Что такое FlowControl?

FlowControl - это специализированное решение для анализа сетевого трафика и обнаружения угроз с использованием протоколов NetFlowv5 и v9, SFlow, IPFIX и NSEL. Система записывает, обрабатывает и анализирует все параметры, содержащиеся в NetFlow и связанных протоколах, обогащает их данными SNMP, геолокацией и редактируемыми списками IP-адресов. FlowControl сочетает в себе функции сборщика данных и анализатора для диагностики причин проблем с сетевым подключением и образованием узких мест в сети. Система анализирует, среди прочего, параметры TCP/IP на уровнях 3 и 4 (исходный и целевой IP-адрес, протокол, порт), атрибуты трафика, а также номера интерфейсов по направлению трафика (входящий / исходящий), включая IP-адреса сетевых устройств, генерирующих NetFlow.Система безопасности создана на основе методологии ATT&CKMITRE, правила и механизмы обнаружения инцидентов безопасности позволяют обнаруживать атаки и нежелательные действия в сети. Использование BGP FlowSpec позволяет блокировать DDoS-атаки. FlowControl имеет ряд расширенных индикаторов, отчетов и сводок, подготовленных на основе практического опыта инженеров, создавших это решение, используя знания, накопленные за 20 лет работы в крупнейших компаниях и учреждениях в Польше и в мире.

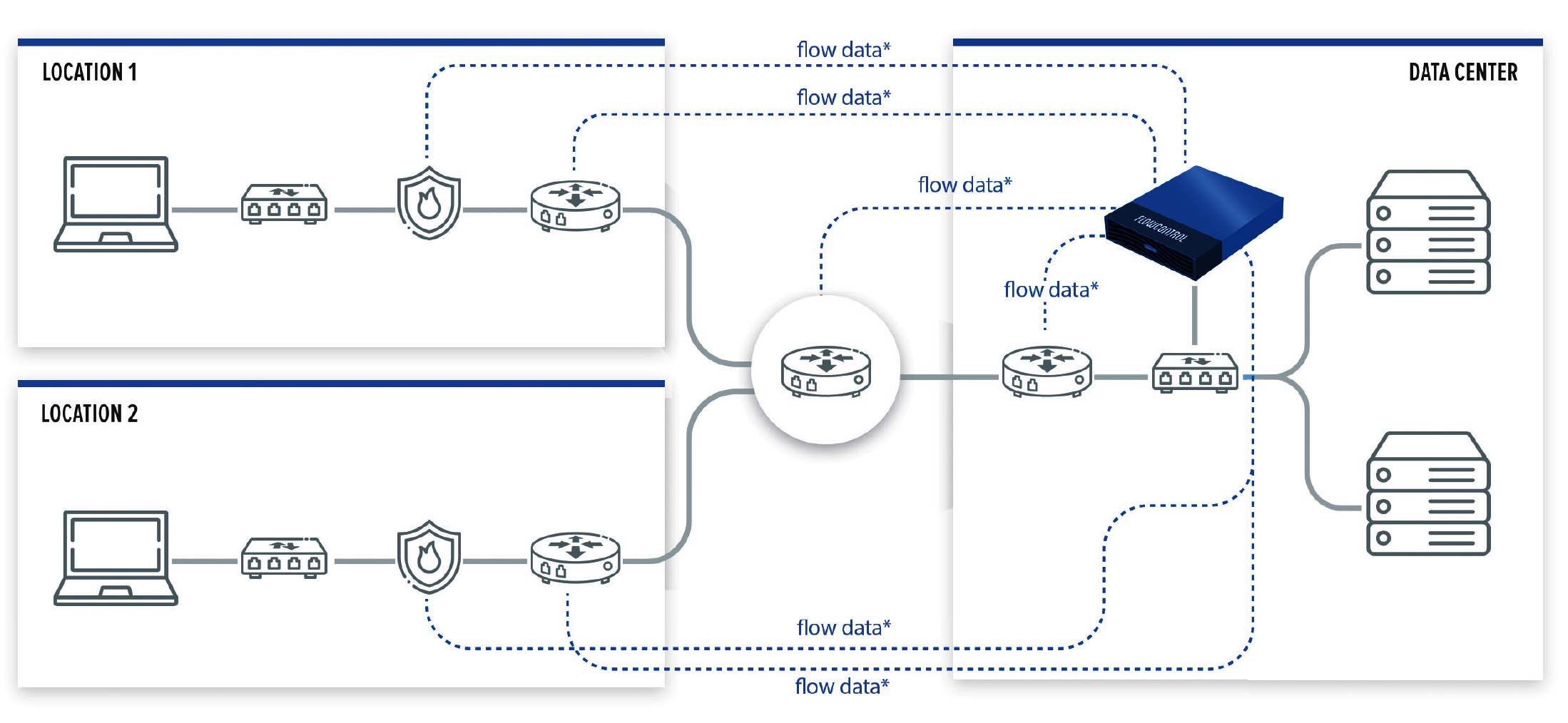

*fl ow data – shall be understood asNetFlow v5 v9, NSEL, IPFIX, sFlow.

Implementation of the FlowControl system in a network on the example of a two-branch company.

Гибкие маханизмы анализа данных:

- Представление данных, относящихся ко всей сети, группам или отдельным параметрам (порт, интерфейс, хост, IP) в любых временных окнах;

- Удобный переход от общего к частному - механизмы детализации drilldown позволяют просматривать данные по определенному порту, интерфейсу или IP-адресу одним щелчком мыши;

- Расширенные методы обнаружения контекста инцидентов информационной безопасности;

- Сохранение параметров поиска: временных рамок и других фильтров при переходе между интерфейсами;

- Возможность сохранения сложных фильтров поиска и временного контекста в закладки;

- Модуль XND использует данные из протокола NetFlow для обнаружения DDoS-атак на определенные хосты в сети;

- Фильтрация потока дает заказчику возможность фильтровать входные данные из протокола NetFlow, сосредотачиваясь только на важной информации, что улучшает среднее время решения (MTTR), показатели удержания и улучшает функциональность детализации и поиска;

- FlowForward предоставляет заказчику уникальную возможность упростить настройку сетевых устройств, позволяя установить единый адрес для экспорта NetFlow и устранить дублирование. Например, FlowControl будет собирать и анализировать трафик, одновременно а также пересылая NetFlow сторонним решениям, позволяя всем системам работать с одними и теми же данными;

- Поддержка протокола IPv6.

Система оповещений и отчетов:

Система использует продвинутый механизм, позволяющий создавать множество логических условий в одном правиле:

- Оповещения генерируются на основе заранее определенных условий, в том числе, после превышения установленного лимита трафика для конкретного порта или приложения;

- Оповещения отправляются по электронной почте, через системный журнал или через порт SNMP;

- Механизм оповещения позволяет задать множество логических условий в одном правиле;

- Система отчетов - позволяет обобщить параметры сети и безопасности и отправлять отчеты на адрес электронной почты.

Высокая производительность:

- Представления (Views) создаются без необходимости постоянно перезагружать данные;

- Незначительная нагрузка на сеть и сетевые устройства;

- Ггибкое управление сроком хранения данных.

Доступный инструмент управления:

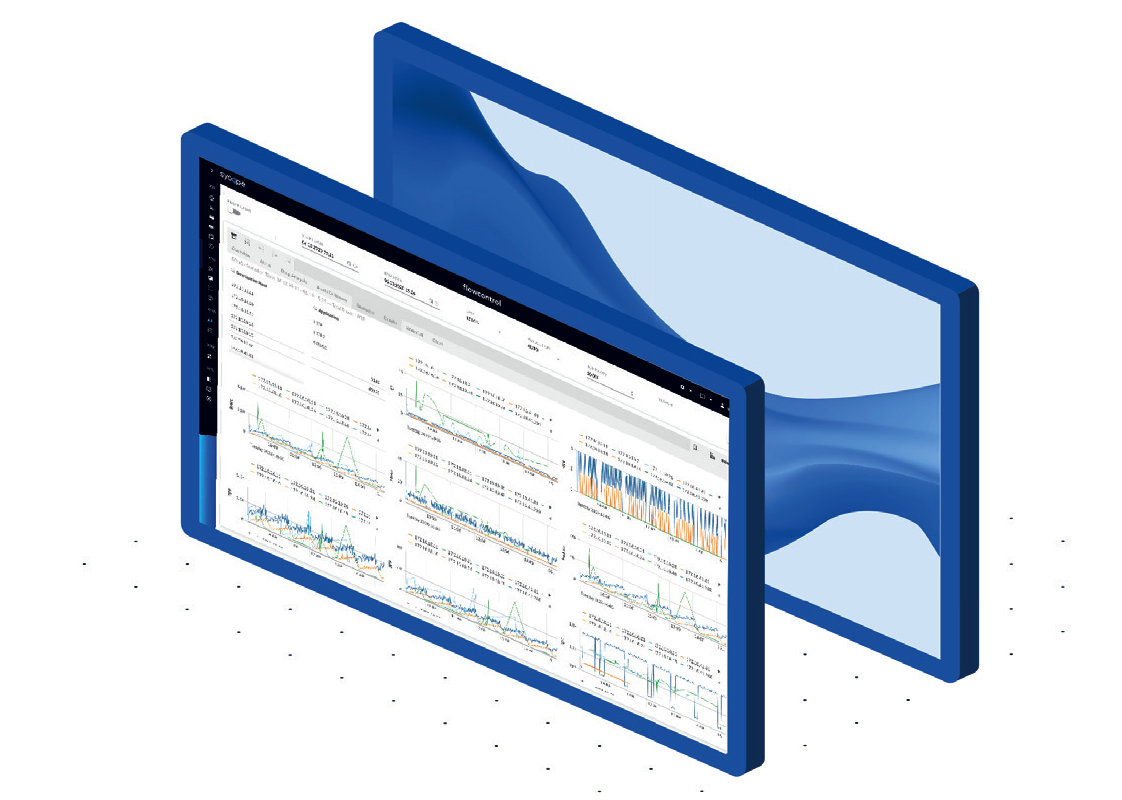

- Система оснащена интерактивными дашбордами , содержащими диаграммы, таблицы и карты, представляющие важную информацию, содержащие ключевые данные, статистику и индикаторы, что упрощает и ускоряет процесс решения сетевых проблем, обеспечивает быстрый доступ к важной информации;

- Понятные дашборды отражают надежную и полную информацию;

- Достаточно одного дня для получения ключевой информации, метрики KPI, которые будут доступны сразу после сбора данных;

- За счет интуитивно понятного и удобного интерфейса FlowControl позволяет IТ-инженерам приступить к работе моментально, без дополнительного обучения;

- Время хранения NetFlowможет быть задано самостоятельно.

Инновационность:

- Модель безопасности построена на фреймворке MITRE; Sycope был одним из первых на рынке, кто интегрировал MITRE с системой сетевого мониторинга на основе NetFlow;

- Интеллектуальная дедупликация - сохраняет уникальную информацию из нескольких записей, позволяя отразить реальный объем трафика, независимо от используемых фильтров;

- Поиск данных в системе с помощью аналитических инструментов, таких как поиск Google.

Комплексный инструмент системного администрирования:

- Гибкая настройка доступа к отдельнымх компонентам системы и представлениям (views) для различных групп пользователей;

- Аутентификация через LDAP или RADIUS;

- Update Portal содержащий все обновлениями системы для модулей XN и XNS, доступен 24/7.

FlowControl состоит из трех полностью интегрированных модулей - XN, XN и XND

- Модуль XN — это базовый модуль, он действует как коллектор и позволяет отслеживать и анализировать сетевой трафик;

- Модуль XNS оснащен множеством правил и алгоритмов, которые анализируют инциденты, связанные с ИТ-безопасностью;

- Модуль XND отвечает за обнаружение и блокировку DoS/DDoS-атак.

FlowControl XN - мониторинг сети

FlowControl XN собирает и анализирует данные, из протоколов NetFlow v5 и v9, SFlow, IPFIX и NSEL с точки зрения производительности сети и пропускной способности.

Быстрый доступ к ключевой информации:

Система оснащена интерактивными диаграммами, таблицами и картами, содержащими ключевые данные, статистику и индикаторы, что позволяет анализировать модели поведения сети и обнаруживать аномалии и их причины.

Функции:

- Подробная статистика наиболее активных хостов, приложений и интерфейсов;

- Информация о сетевом трафике с разделением на входящий и исходящий трафик;

- Списки подключений по протоколам, портам, IP-адресам, местоположению, ASN или QoS;

- Данные о том, какой хост, приложение, сервис или пользовать загружает канала или отдельные интерфейсы;

- Информация о входящем и исходящем трафике, включая геолокацию и отображение ASN для общедоступных IP-адресов;

- Движение трафика для отслеживаемых сетевых устройствотраженов гибких представлениях (views);

- Статистика для отслеживания правильной конфигурации и реализации QoS;

- Автоматически обновляемые результаты анализа исторических данных на ежедневной, еженедельной или ежемесячной основе. Большой выбор периодов поиска данных (час, день, неделя, месяц, квартал, год или другой выбранный период времени);

- Анализ дополнительных полей NetFlow: тип icmp, код icmp, заголовки IPv6, заголовки маршрутизации IPv6 на основе типа, заголовки маршрутизации IPv6 на основе включенных адресов, метка потока IPv6.

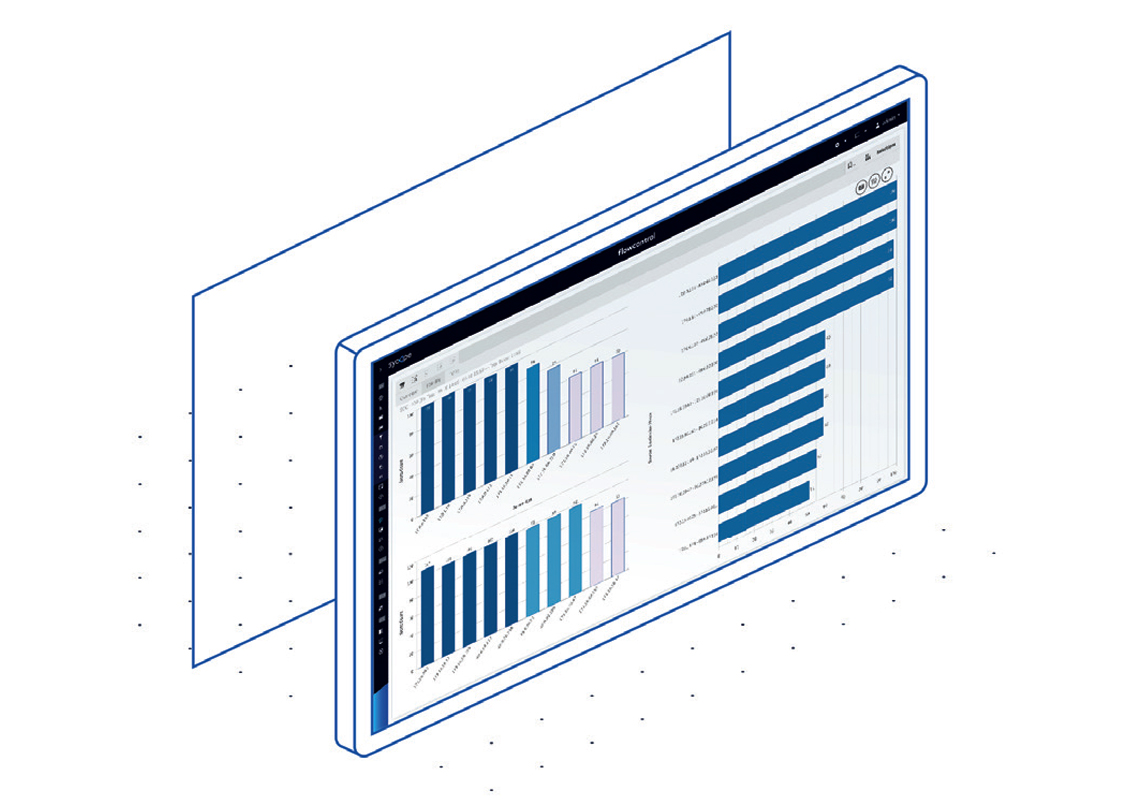

A simple and clear graph shows the stations generating the most traffi c as well as applications that support it and interfaces with the highest utilization.

Легкий доступ к внешним сервисам

- Система предоставляет доступ к внешним сервисам для анализа данных, таким как VirusTotal, напрямую из интерфейса по клику правой кнопкой мыши;

- Sycope Cyber Threat Intelligence (CTI) – данные о кибер-угрозах.

Дедупликация NetFlow

Если FlowControl получает данные о потоках из нескольких источников, то выполняет дедупликацию данных, сохраняя только уникальную запись. Механизм дедупликации позволяет, среди прочего:

- Оценить фактическийобъема трафика вне зависимости от примененных фильтров;

- Отразить путь движения трафикана основе полей NetFlow, полученных для одной передачи от нескольких маршрутизаторов.

Мониторинг межсетевого экрана Cisco ASA

Поддержка устройств CiscoASA / NSEL дает полное представление о сетевом трафике на межсетевых экранах, которые часто являются единственными устройствами в этом участке сети, работающими на уровне 3 и, следовательно:

- Позволяет анализировать данные только для межсетевых экранов;

- Устраняет несоответствия, возникающие при объединении статистики NSEL с классическим NetFlow, отправляемым другими устройствами;

- Поддерживает поля NSEL, которые идут после записи NetFlow.

Анализ NetFlow, включая автономные системы (AS)

FlowControl разработан для соответствия требованиям организаций различного масштаба от средних компаний до крупных использующих множество подключений. Поддержка технологии автономных систем (AS) для BGP позволяет:

- Просматривать и фильтровать данные по номеру AS;

- Визуализировать путь трафика на основе исходной/транзитной AS;

- Выполнять автоматическое и ручное сопоставления IP-адресов с ASN (в случае ручного назначения имени ASN).

Расширенные методы анализа

Система предлагает расширенный анализ, в том числе:

- Анализ трансляции сетевых адресов (NAT, Network AddressTranslation) - расширенныйанализ Netflow, основанный на полях NAT, экспортируемых в основном с пограничных маршрутизаторов и межсетевых экранов, дает аналитику простой способ сопоставить трафик, проходящий через частные и общедоступные подсети или сети. Кроме того, дополнительная визуализацияпути трафика упрощает исследование сетевых проблем и сбор доказательств послеинцидента;

- MPLS - расширенный анализ Netflow, основанный на полях MPLS, экспортируемых в основном из маршрутизаторов.

Группировка статистики NetFlow:

- Демонстрацияи анализ сегментации сети для заданныхгрупп пользователей с привязкойк местоположению, функциям или бизнес-ролям;

- Группы могут использоваться как для исходящего, так и для входящего трафика;

- Глубокий анализ обеспечивается благодаря расширению системы генерации событий за счет приоритетов, дополнительных показателей и пороговых значений;

- Анализ размера пакета - расширенный анализ NetFlow на основе минимального размера пакета и максимального размера поля позволяет оператору исследовать проблемы трафика из-за нестандартных схем связи, а также проблемы с производительностью как на сетевых устройствах, так и на передающих конечных точках.

The distribution of traffi c by key applications with the details of each of them facilitates the identifi cation of network problems related to a specifi c application.

FlowControl XNS - ИТ-безопасность

Модуль XNS является расширением системы FlowControlXN, используемой для обнаружения и анализа аномалий и угроз безопасности в контексте всей организации. Он использует правила и алгоритмы, построенные на методологии ATT&CKMITRE.

- ThreatAnalysisгенерирует алерты, основанные на корреляции с репутационнымисписками IP-адресов и подозрительных стран;

- ThreatDetection обнаруживает угрозы на основе корреляции и агрегирования взаимосвязей между значениями различных параметров и статистикой NetFlow и связанных протоколов.

Обнаружение атак, тактики и приемов

Использование методологии ATT&CK MITRE позволяет как обнаруживать инциденты, так и анализировать последовательность событий и тактику, используемую киберпреступниками. Модуль XNS содержит более 50 правил, сгруппированных в семь тактик MITRE: Command and Control, Credential Access, Discovery, Exfiltration, Impact, Initial Accessand Lateralmovement.

Примеры угроз, определяемыхмодулем XNS:

| Техника | Примеры угроз |

| Application Layer Protocol |

Cleartext Application |

| Non-Standard Port | Suspicious Port |

| Proxy | IP Proxy TOR |

| Man-in-the-Middle | Unauthorized LLMNR/NetBIOS Activity |

| Brute Force | Brute force attack |

| System Network Configuration Discovery | Abnormal flows ratios Unauthorized NFS Export Outside The Local Network |

| Network Service Scanning | Horizontal Scan Vertical Scan Multicast DNS (mDNS) from Internet Unauthorized NFS Export Outside the Local Unprotected Docker Daemon Virus Outbreak |

| Permission Groups Discovery | Unauthorized Internet Access Unauthorized DHCP Activity Unauthorized DNS Activity |

| Data Transfer Size Limits | High Data Transfer Unusually High Data Transfer SPAM |

| Endpoint/Network Denial of Service | DDoS DNS Amplification Attack DoS - ICMP Flood DoS - TCP Flood DoS - UDP Flood |

| Drive-by Compromise | P2P Activity |

| Phishing | Phishing SPAM |

| Remote Services | Unauthorized RDP Connection |

| Resource Hijacking я | Crypto Mining |

Top 10 IP addresses generating the most suspicious activity.

Sycope CTI (Cyber Threat Intelligence)

В Sycope CTI реализован алгоритм каналовбезопасности (feeds), который отслеживает большое количество источников, анализирует и формирует единый список текущих индикаторов нарушений (IoC), на основе которых FlowControl может обнаруживать угрозы, связанные с репутационным риском. Sycope CTI обновляет список нарушений (IoC) несколько раз в день, что обеспечивает высокое качество информации иснижает количество ложных срабатываний.

SecurityOperatingCenter

Модуль XNS снабжен адаптированными под специфику работы SOC-команд графиками, индикаторами и таблицами, которые на основе анализа протокола NetFlow позволяют проводить:

- Быстрое обнаружение угроз в масштабах всей организации с различными категориями предупреждений;

- Анализ динамики изменения количества и типа подозрительных событий в минутах;

- Анализ типа атаки, подозрительных источников, целевых хостов и приложений;

- Подробный анализ источника и причины обнаруженной угрозы путем тщательного анализа статистики NetFlow, доступный по клику мыши.

Анализ риска

Ключевые показатели, относящиеся к уровню риска, представляются еженедельно и позволяют отслеживать тенденции и оценивать эффективность превентивных действий. Специальные дашборды позволяют просматривать:

- Информацию о количестве атак с разбивкой по методам и тактике, использованным киберпреступниками;

- Индикаторы оценки рисков, генерируемые с учетом критичности предупреждений и узлов, на которые влияют обнаруженные аномалии или угрозы;

- Ключевые показатели эффективности (KPI), подготовленные для менеджеров, позволяющие проводить управленческий анализ;

- Данные, позволяющие оценить степень соответствия нормативным требованиям, стандартам и нормам, например, Национальной системе кибербезопасности, CIS.

Снижение количества ложных срабатываний

Модуль XNS оснащен многочисленными механизмами, которые позволяют настраивать алерты, адаптируя их к специфике и потребностям организации и принятой политике безопасности. Механизмы включают:

- Конфигуратор для быстрой активации и деактивации индивидуальных правил безопасности;

- Интуативно-понятный конфигуратор с графическим интерфейсом, редактором, позволяющим быстро и удобно изменять атрибуты правил;

- Редактируемые белые списки, содержащие набор доверенных IP-адресов, которые можно использовать в правилах;

- Интеграцию с внешними сервисами для проверки IP-адресов в репутационных базах.

Доступ к базе знаний прямо из приложения

- Интерпретировать событие помогает как внутренняя база знаний, так и внешние репутационные источники (такие как Virustotal);

- Описание алерта сопровождается дополнительной информацией и ссылкой на полное описание тактики или техники атаки по методологии ATT&CK MITRE. Методы классификации MITRE широко известны специалистам по безопасности во всем мире, благодаря чему работа с FlowControl проста и удобна для специалистов ИТ-безопасности.

Готовые аналитические сценарии

Сценарии, реализованные в модуле, позволяют упростить процесс анализа и сделать выводы по наиболее важным аспектам, связанным с безопасностью:

- Сценарий анализа угроз определяет наиболее подозрительные IP-адреса, а затем исследует корреляцию с другими IP-адресами или другими сетевыми артефактами;

- Сценарии анализа внутренних или внешних атак позволяют проводить многомерный анализ подозрительного IP-адреса (или группы адресов):

- Представление тактик и техник, используемых в атаке, генерация алертов;

- Анализ направления атаки и участвующих в ней хостов, включая адреса источника и назначения.

Quick access to information about the most common threats, detected by the Threat Intelligence engine.

Quick access to information about the most common threats, detected by the Threat Intelligence engine.

Интеграция с другими модулями

- Модуль XNS полностью интегрирован с модулем XN и XND модулем;

- Настроенные фильтры XNS можно передавать в XN, обеспечивая более детальный анализ инцидентов и алертов;

- XNS позволяет перенаправлять алертыво внешние SIEM системы, такие как QRadar, ArcSight и Splunk.

FlowControl XND – против DDoS

Модуль XND использует данные из протокола NetFlow для обнаружения DDoS-атак на сервисы, выполняемые контролируемой группой хостов. Иобеспечивает подавление атаки через BGP FlowSpec.

Подавление атак

Модуль позволяет выявлять и предотвращать как одно-, так и многовекторные DDoS-атаки различной интенсивности. На основе протокола FlowSpec он распространяет фильтры трафика на пограничные устройства. Модуль обнаруживает:

- Атака на переполнение канала, заключающиеся в ограничении доступности услуги путем загрузки сетевого соединения;

- Атаки на протокол, которые используют определенное свойство или уязвимость протокола.

Description of tactics and techniques used in the attack facilitates the assessment of attackers’ intentions.

Гибкие правила обнаружения атак

Модуль XND отслеживает изменения характеристик потока с помощью статических и динамических параметров:

- Статические параметры позволяют определять значения, используемые в процессе идентификации атаки, например количество исходных IP-адресов, байтов, потоков;

- Динамические параметры позволяют определять допустимые отклонения от так называемого базового уровня, созданного на основе сравнения текущих и исторических характеристик трафика;

- Возможность настройки граничных значений параметров для отдельных групп устройств и приложений позволяет легко масштабировать систему как для всей организации, так и для конкретных сервисов или подсетей;

- Возможность ручной блокировки IP-адресов. Позволит защитить Вашу систему от нежелательного трафика.

Basic information about DDoS attacks grouped in one place.

Расширенный анализ DDoS

В модуле есть преднастроенные информационные панели для многомерного анализа атак, в которых, среди прочего, представлены:

- Время начала и окончания атаки в контексте атакуемого сервиса и группы, к которой принадлежит хост;

- Тип атакуемого сервиса, например HTTP (s), FTP, DNS;

- Характеристики параметров DDoS во время атаки, такие как количество исходных ASN, IP-адресов, сетевых потоков, пакетов, байтов, а также PPF (Packet sperFlow), BPP (Bytes per Packet);

- Многомерная визуализация показывает характеристики сетевого трафика во время D/DoS атаки.

Graphical analysis of DDoS parameters.

Sycope специализируется на разработке и внедрении высокоспециализированных ИТ-решений в области мониторинга и повышения производительности сетей и приложений, а также ИТ-безопасности. Он предоставляет решения как в классической архитектуре с размещением оборудования у заказчика, в гибридных средах, а также в частных и общедоступных облаках.

Наши решения были созданы и разработаны инженерами с более чем 18-летним опытом работы с производительностью сети, производительностью приложений и ИТ-безопасностью. Используя решения мировых поставщиков APM / NPM и SIEM, они выполнили более 400 проектов для таких клиентов, как Franklin TempletonInvestment, Министерство обороны, НАТО, Narodowy Bank Polski, T-Mobile, Ikea, ING Group, Orange и AliorBank. Помимо множества успешных внедрений, компетентность команды подтверждена множеством индивидуальных сертификатов, в том числе: допуск личной безопасности к разделам «Конфиденциально» и «NATO Secret», CISA, CISSP, ведущий аудитор ISO 27001, сертифицированный IBM Deployment Professional Security QRadar SIEM, ArcSight Certificate AS Data Platform Technical, Certified Ethical Hacker, Offensive Security Certified Professional.

Накопленный опыт показал, что в повседневной работе инженерам нужна удобная система, которая показывает только то, что необходимо. Удобство, лаконичность и скорость – принципы, которые легли в основу созданной системы от Sycope.

Офис в Польше: Goraszewska 19, 02–910, Варшава, Польша

ОфисвИрландии: Alexandra House The Sweepstakes Ballsbridge Dublin D04 C7H2

Офис в Чехии: Freyova 12/1, 190 00, Прага, Чехия

contact@sycope.com

www.sycope.com

1. Примерная схема реализации системы FlowControl в сети на примере компании с двумя филиалами;

2. Простой и понятный график показывает хосты, генерирующие наибольший трафик, приложения, которые его поддерживают, и интерфейсы с максимальной загрузкой;

3. Распределение трафика, разделенного на ключевые приложения, с подробным описанием каждого из них, облегчает выявление сетевых проблем, связанных с конкретным приложением;

4. Топ-10 IP-адресов, вызывающих наибольшее количество подозрительной активности;

5. Ключевые еженедельные показатели используются для оценки тенденций в области безопасности;

6. Четкая и понятная панель управления отображает изменения количества атак с разбивкой по тактикам и минутам;

7. Автоматически сгенерированные карты ясно показывают места, откуда были осуществлены атаки;

8. Быстрый доступ к информации о наиболее распространенных угрозах, обнаруженных ядром ThreatIntelligence;

9. Описание тактики и приемов, использованных во время атаки, помогает оценить намерения нападающих;

10. Анализ угроз на основе множества различных диаграмм;

11. Основная информация о DDoS-атаках, сгруппированных в одном месте;

12. Анализ превышений индивидуальных значений параметров DDoS;

13. Графический анализ параметров DDoS;

14. Простота выполнения анализа от общего к подробному благодаря функциям группировки информации и механизмам детализации drilldown;

15. Удобная система определения и управления тревогами.